Fortify軟件安全内容 2023 更新 2

- 分類:新聞資訊

- 作者:蘇州華克斯信息科技有限公司

- 來源:蘇州華克斯信息科技有限公司

- 發(fā)布時(shí)間:2023-07-03

- 訪問量:0

【概要描述】

Fortify軟件安全内容 2023 更新 2

【概要描述】

- 分類:新聞資訊

- 作者:蘇州華克斯信息科技有限公司

- 來源:蘇州華克斯信息科技有限公司

- 發(fā)布時(shí)間:2023-07-03

- 訪問量:0

Fortify軟件安全内容 2023 更新 2

Fortify軟件安全研究團隊將(jiāng)前沿研究轉化爲安全情報,爲Fortify産品組合提供支持,包括Fortify靜态代碼分析器(SCA)和Fortify WebInspect。如今,Fortify軟件安全内容支持31+種(zhǒng)語言的1,552個漏洞類别,涵蓋超過(guò)100萬個單獨的API。

Fortify Software Security Research(SSR)很高興地宣布立即推出Fortify Secure Coding Rulepacks(英語,版本2023.2.0)、Fortify WebInspect SecureBase(可通過(guò)SmartUpdate獲得)和Fortify Premium Content的更新。

Fortify安全編碼規則包[Fortify靜态代碼分析器]

在此版本中,Fortify安全編碼規則包可檢測31+種(zhǒng)語言中的1,329個獨特類别的漏洞,并跨越超過(guò)100萬個單獨的API。總之,此版本包括以下内容:

支持Dart(支持的版本:2.19.6)[1]

由Google開(kāi)發(fā)的Dart軟件開(kāi)發(fā)工具包(SDK)提供了一種(zhǒng)強類型、基于類和垃圾回收的編程語言,用于構建桌面(miàn)、移動和Web應用程序。Dart允許將(jiāng)應用程序編譯爲特定于體系結構的機器代碼、可移植模塊或JavaScript,具體取決于預期的用例,從而提供了多功能(néng)性。借助Dart,開(kāi)發(fā)人員可以創建帶有圖形用戶界面(miàn)(GUI)的應用程序,使其成(chéng)爲構建各種(zhǒng)軟件解決方案的靈活選擇。

對(duì)Flutter的初始支持(支持的版本:3.7.11)[1]

Flutter是由Google創建的開(kāi)源用戶界面(miàn)(UI)SDK,它利用了Dart編程語言的強大功能(néng)。它爲開(kāi)發(fā)人員提供了一套全面(miàn)的工具、庫和包,以促進(jìn)跨平台應用程序的創建。借助Flutter,開(kāi)發(fā)人員可以從單個代碼庫構建移動、Web和桌面(miàn)應用程序,從而簡化開(kāi)發(fā)過(guò)程并減少時(shí)間和精力。通過(guò)利用Flutter的功能(néng),開(kāi)發(fā)人員可以創建具有視覺吸引力和高性能(néng)的應用程序,這(zhè)些應用程序可以在多個平台上無縫運行。對(duì)Flutter的支持包括跟蹤用戶提供的輸入、檢測Dart編程語言支持的所有類别,以及以下專門針對(duì)Flutter GUI的類别:

Privacy Violation: Shoulder Surfing

System Information Leak: Internal

Android13(API級别:33)

Android平台是專爲移動設備設計的開(kāi)源軟件堆棧。Android的一個主要組件是Java API框架,它向(xiàng)應用程序開(kāi)發(fā)人員公開(kāi)Android功能(néng)。此版本擴展了利用Android的Java API框架的Java或Kotlin編寫的原生Android應用程序中的漏洞檢測。此版本中針對(duì)Android應用程序引入了五個新的弱點類别:

Privacy Violation: Android Insecure Indexing

Privilege Management: Android Nearby Devices

Privilege Management: Android Notifications

Privilege Management: Android Read Aural Media

Privilege Management: Android Read Visual Media

Java SE JDK(支持的版本:17)Java Platform,Standard Edition(SE)Java Development Kit(JDK)

是一個軟件開(kāi)發(fā)包,包含用于開(kāi)發(fā)Java應用程序和組件的工具和庫。此版本更新了對(duì)Java SE JDK 15、16和17中引入的新API的以下命名空間中現有弱點類别的支持:

Kotlin标準庫更新(支持的版本:1.7.21)

Kotlin是一種(zhǒng)具有Java互操作性的通用靜态類型語言。此版本包括對(duì)Kotlin版本1.6和1.7中引入的面(miàn)向(xiàng)Java虛拟機(JVM)的新标準庫API的更新支持。

Secret Scanning Update

是一種(zhǒng)在源代碼和配置文件中自動搜索機密的技術。在這(zhè)種(zhǒng)情況下,“機密”是指密碼、API令牌、加密密鑰和應保密的類似工件。此版本包括對(duì)以下類别的秘密掃描的更新支持:

Credential Management: Hardcoded API Credentials

Key Management: Hardcoded Encryption Key

Password Management: Hardcoded Password

此外,以下類别現在支持PowerShell腳本中的秘密掃描:

Password Management: Hardcoded Password

Privacy Violation

雲基礎結構即代碼(IaC)

基礎結構即代碼是通過(guò)代碼管理和預配計算機資源的過(guò)程,而不是各種(zhǒng)手動過(guò)程。支持技術的擴展覆蓋範圍包括用于部署到Amazon Web Services(AWS)和Google Cloud Platform(GCP)的Terraform配置,以及AWS CloudFormation的配置。與上述這(zhè)些服務的配置相關的常見問題現在報告給開(kāi)發(fā)人員。

AWS TerraformConfigurations

Terraform是一種(zhǒng)開(kāi)源IaC工具,用于構建、更改雲基礎設施并進(jìn)行版本控制。它使用自己的聲明性語言,稱爲HashiCorp配置語言(HCL)。雲基礎架構在配置文件中編碼,以描述所需狀态。Terraform提供商支持AWS基礎設施的配置和管理。在此版本中,我們報告了Terraform配置的以下附加類别:

GCPTerraform配置

Terraform是一種(zhǒng)開(kāi)源基礎架構即代碼工具,用于構建、更改和版本控制雲基礎架構。它使用自己的聲明性語言,稱爲HashiCorp配置語言(HCL)。雲基礎架構在配置文件中編碼,以描述所需狀态。地形提供程序支持GCP基礎結構的配置和管理。在此版本中,我們報告了GCP地形配置的以下弱點類别:

GCP Terraform Misconfiguration: Insufficient Cloud Load Balancing Logging

GCP Terraform Misconfiguration: Insufficient Cloud NAT Logging

GCP Terraform Misconfiguration: Insufficient Media CDN Logging

GCP Terraform Misconfiguration: Insufficient Operations Suite Logging

AWS CloudFormation配置

CloudFormation是Amazon提供的一項服務,用于自動預置和配置AWS資源。CloudFormation允許用戶使用JSON或YAML模闆管理AWS資源。在此版本中,我們報告了AWS CloudFormation配置的以下弱點類别:

可自定義的密碼管理正則表達式更新

現在可以使用以下屬性指定Salesforce Apex、Dart和PowerShell腳本的可自定義密碼管理正則表達式:

fortify.sca.rules.password_regex.apex

fortify.sca.rules.password_regex.dart

fortify.sca.rules.password_regex.powershell

這(zhè)些屬性可用于覆蓋掃描Salesforce Apex源代碼、Dart源代碼或PowerShell腳本時(shí)用于标識密碼的默認正則表達式。

OWASP移動應用程序安全驗證标準(MASVS)v2.0.0 OWASPMASVS v2.0.0

标準于2023年4月發(fā)布,作爲OWASP移動應用程序安全(MAS)項目的一部分。它爲移動應用程序安全要求提供了基線,旨在供移動軟件架構師、開(kāi)發(fā)人員和測試人員使用。OWASP MASVS 2.0旨在關注在移動設備上運行的“客戶端”移動應用程序的應用程序安全性。因此,應將(jiāng)其與OWASP ASVS結合使用,以評估與遠程終結點控制相關的服務器端應用程序安全風險。爲了支持我們的客戶開(kāi)發(fā)安全的移動應用程序并評估移動應用程序的安全控制覆蓋範圍和風險緩解,添加了強化分類法與OWASP MASVS v2.0.0的關聯。

棄用“Link Injection: Auto Dial”類别

Link Injection: Auto Dial由于已過(guò)時(shí)而被删除。引入該類别是爲了解決CVE-2017-2484,攻擊者可以利用iOS應用程序中未經(jīng)淨化的用戶輸入來自動撥打電話号碼或Facetime通話。此漏洞已在iOS 10.3更新中修複,因此不再與當前的iOS應用程序相關。

PHP動态函數[2]

最新的Fortify靜态代碼分析器包括更新的PHP支持,支持針對(duì)未經(jīng)淨化的外部輸入引用的動态函數報告動态代碼評估:代碼注入問題。

爲了提高一緻性,已重命名以下類别:

Azure Terraform配置錯誤:不正确的CosmosDB CORS Policy現在報告爲Azure Terraform錯誤配置:不正确的Cosmos DB CORS策略

Kubernetes配置錯誤:缺少服務帳戶準入控制器現在報告爲Kubernetes配置錯誤:缺少服務帳戶準入控制器

NoSQL注入:CosmosDB現在報告爲NoSQL注入:Cosmos DB

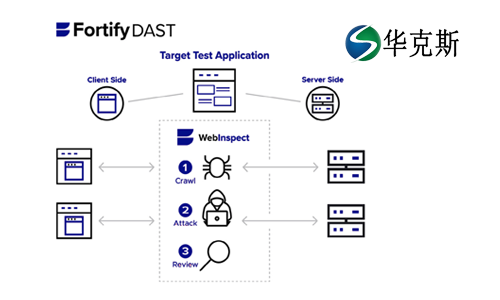

Fortify SecureBase [FortifyWebInspect]

Fortify SecureBase將(jiāng)針對(duì)數千個漏洞的檢查與策略相結合,這(zhè)些策略可指導用戶通過(guò)SmartUpdate立即提供以下更新:

漏洞支持

不安全部署:未修補的應用程序:

ZK Framework是一個用于創建企業移動和Web應用程序的開(kāi)源Java庫,其中包含由CVE-2022-36537識别的安全漏洞。攻擊者可利用此漏洞檢索位于Web上下文中的文件内容。成(chéng)功利用此漏洞可使攻擊者獲取敏感信息或以無法訪問的終結點爲目标。此版本包括一項檢查,用于在使用受影響的ZK框架版本的目标服務器上檢測此漏洞。

其他勘誤表

在此版本中,我們投入了資源來進(jìn)一步減少誤報的數量,并提高客戶審核問題的能(néng)力。客戶還(hái)可以期望看到與以下内容相關的報告結果的變化:

命令注入:

已添加由ID 11722和11723标識的檢查,以使用支持帶外應用程序安全測試(OAST)功能(néng)的有效負載[3].它們減少了誤報,提高了WebInspect掃描結果的準确性。

Fortify優質内容

研究團隊在我們的核心安全智能(néng)産品之外構建、擴展和維護各種(zhǒng)資源。

OWASP MASVS v2.0.0爲了配合新的相關性,此版本還(hái)包含支持OWASP MASVS v2.0.0的Fortify軟件安全中心的新報告包,可從Fortify客戶支持門戶的“高級内容”下下載。

強化分類:軟件安全錯誤

強化分類網站包含新添加的類别支持的說(shuō)明,可在https://vulncat.fortify.com上找到。

與上述實時(shí)站點一緻的Fortify分類站點的新雲外版本現在可供客戶從Fortify支持門戶下載。

[1]需要Fortiyf靜态代碼分析器23.1.0。爲獲得最佳結果,請使用Fortify靜态代碼分析器23.1.1。

[2]需要SCA 23.1及更高版本

[3]由于11723檢查會(huì)發(fā)送大量請求,因此它被排除在标準策略之外。使用“所有檢查”策略,自定義現有策略以包含檢查,或創建自定義策略以運行此檢查。

掃二維碼用手機看

更多資訊

醫療器械網絡安全檢測

關于固件安全檢測,一文看懂hex文件、bin文件、axf文件的區别